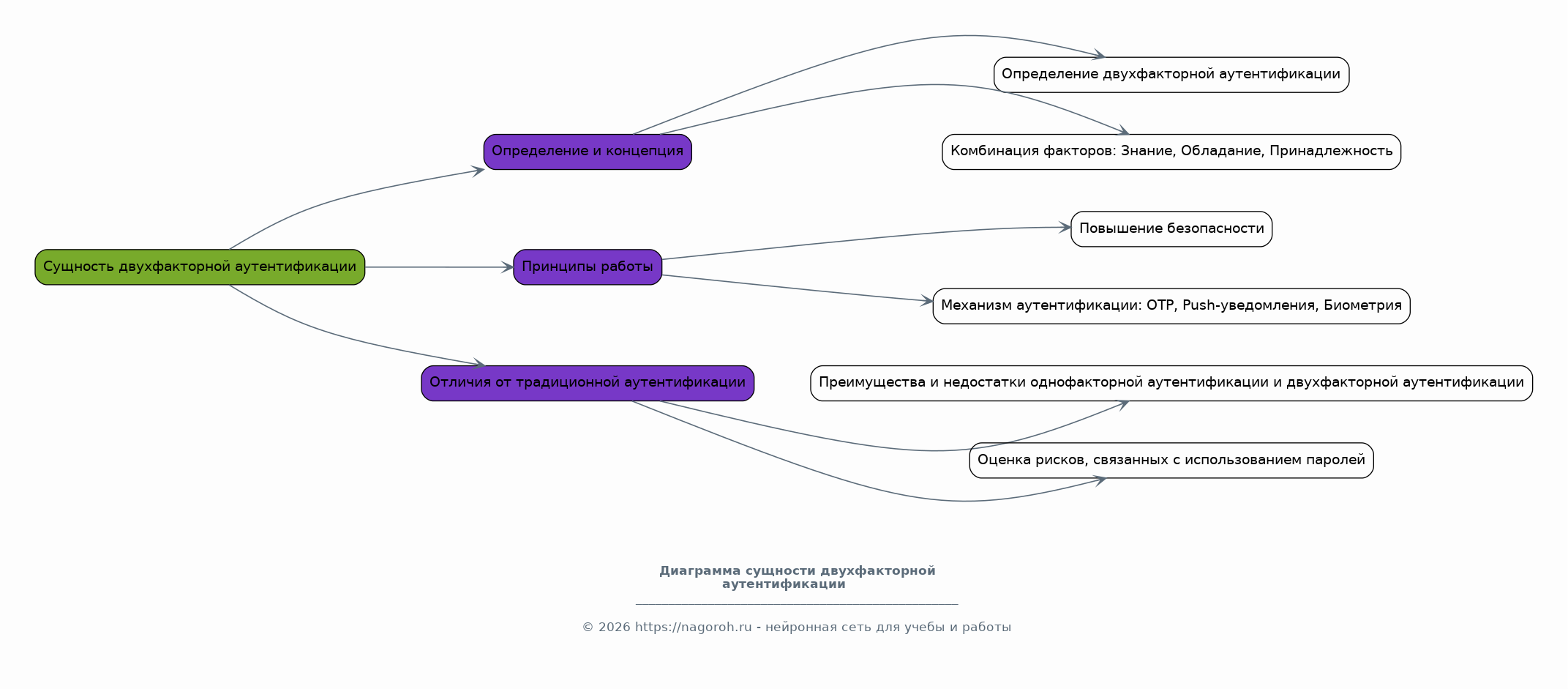

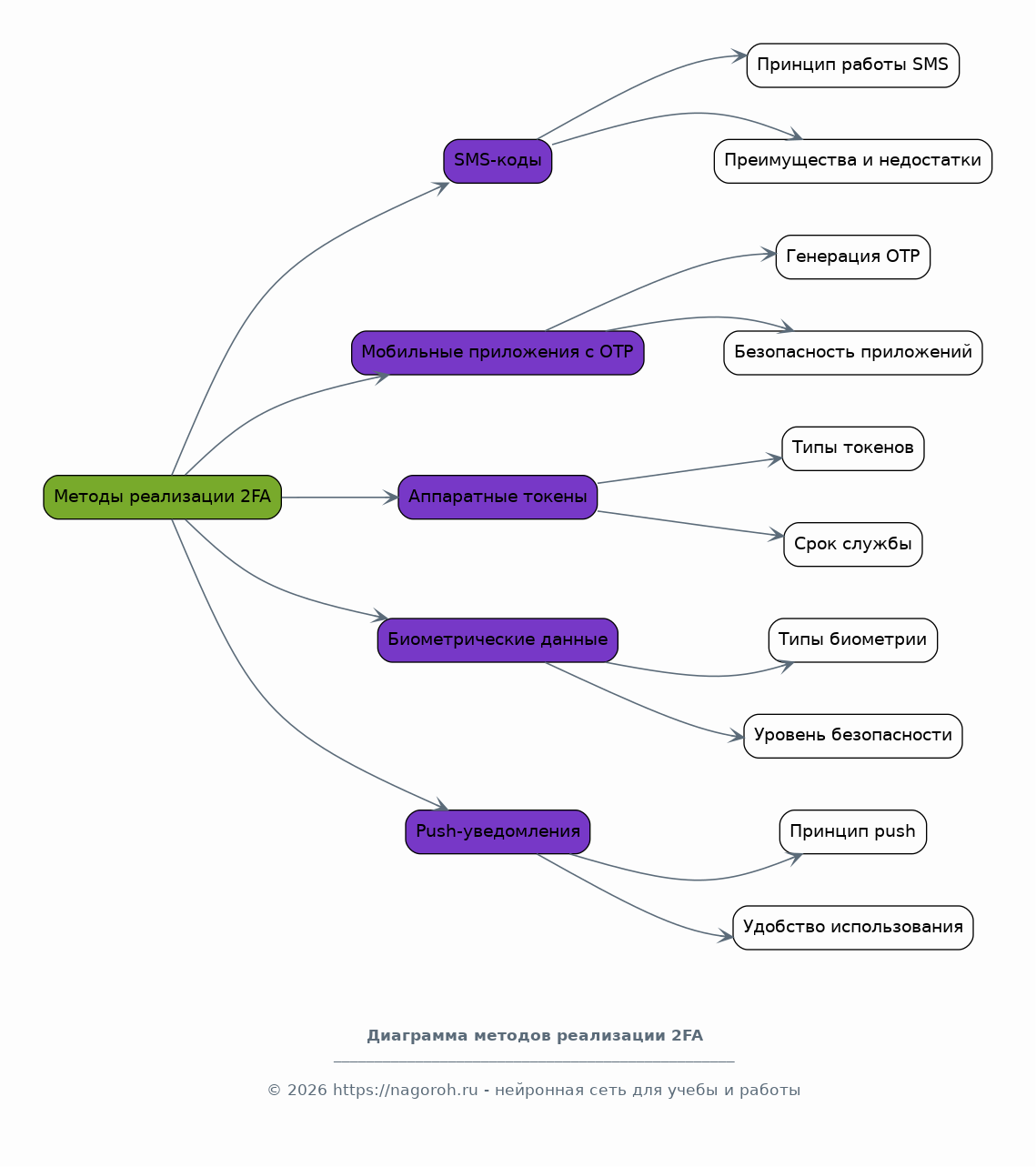

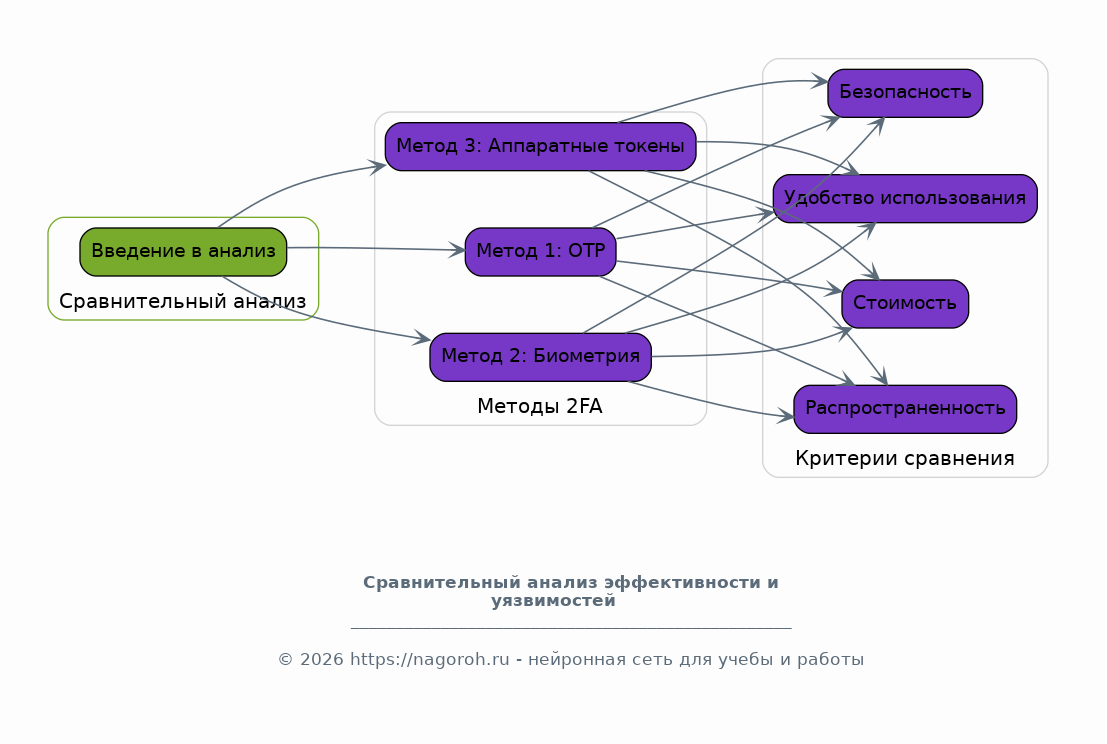

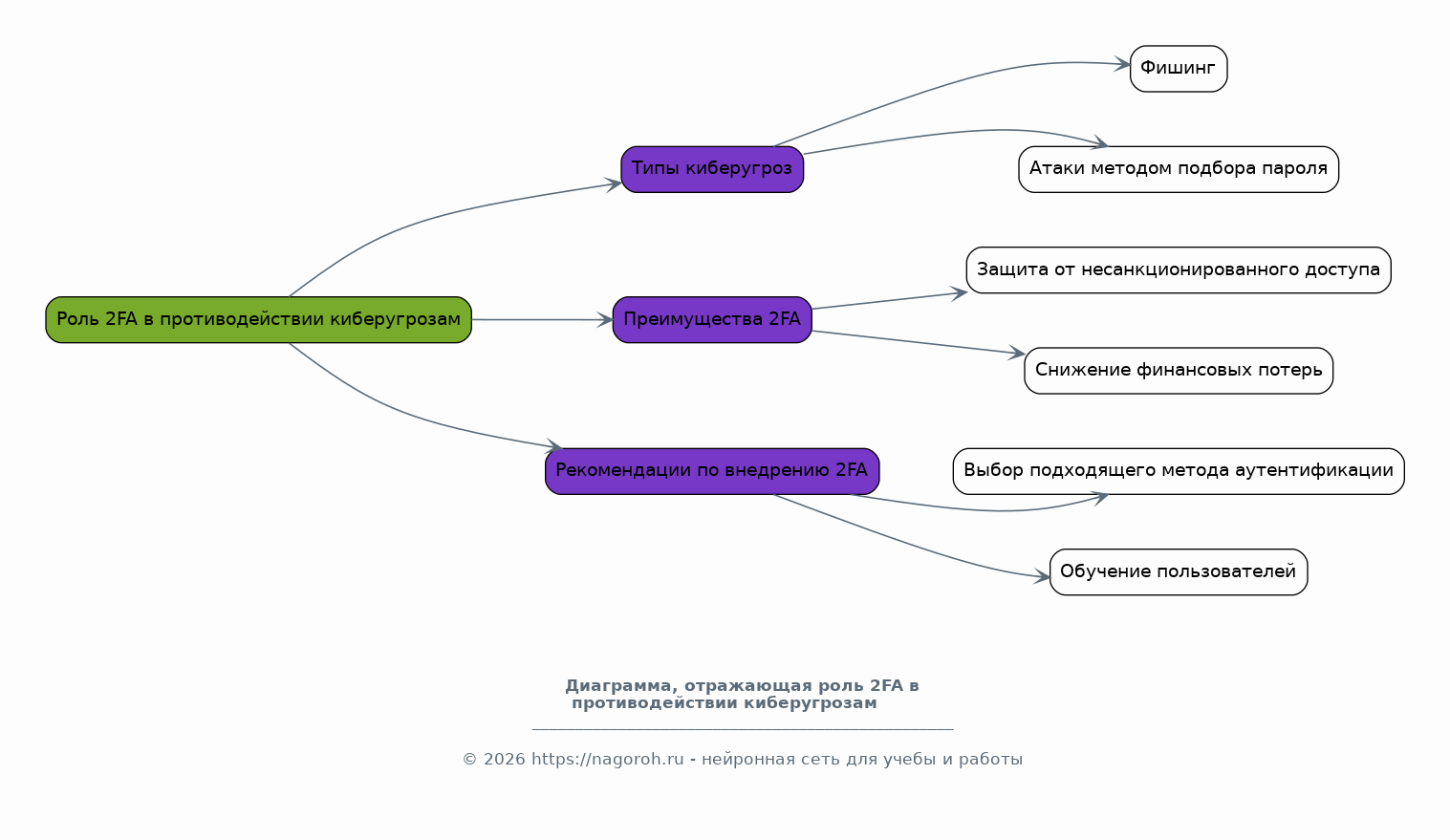

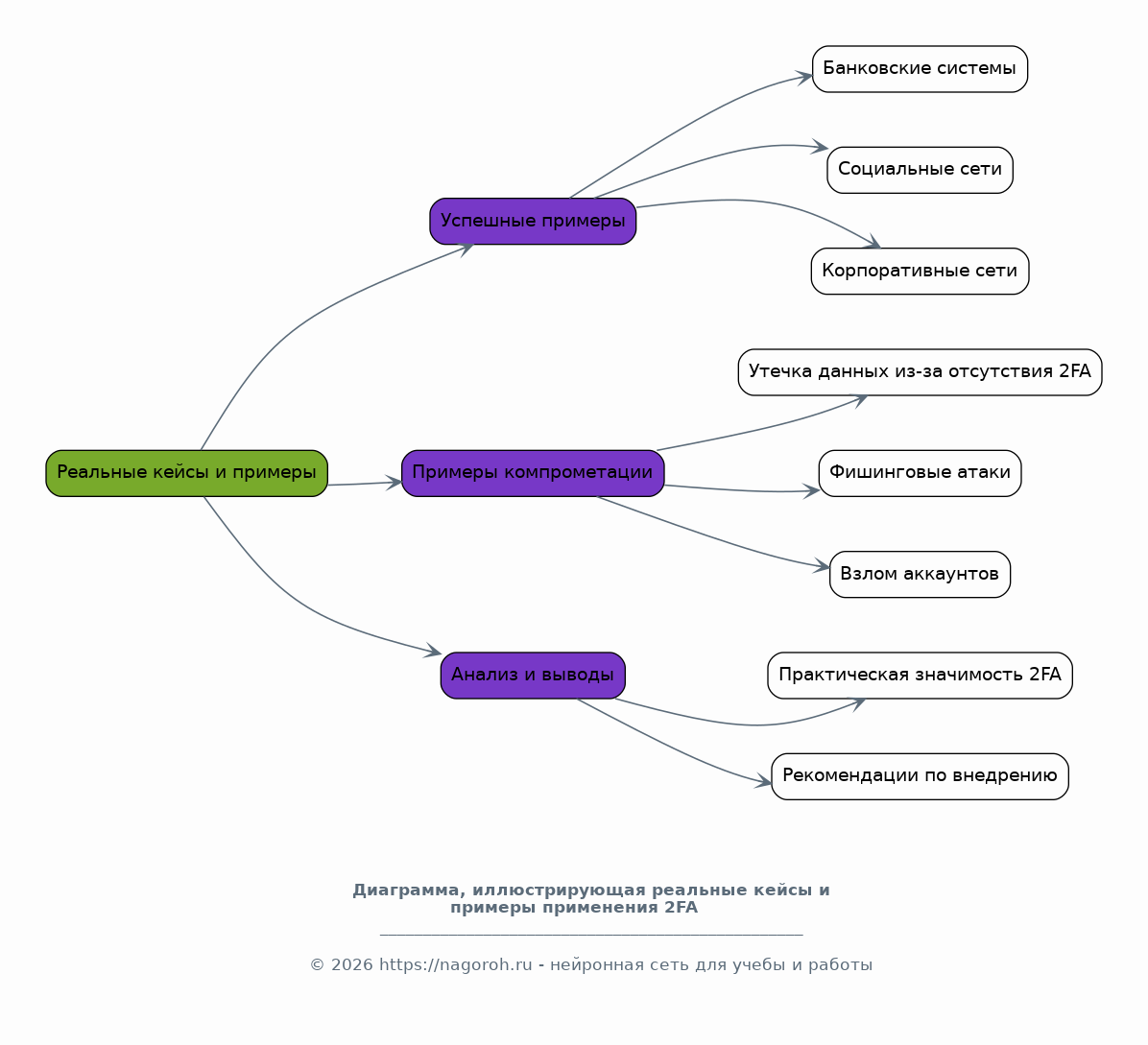

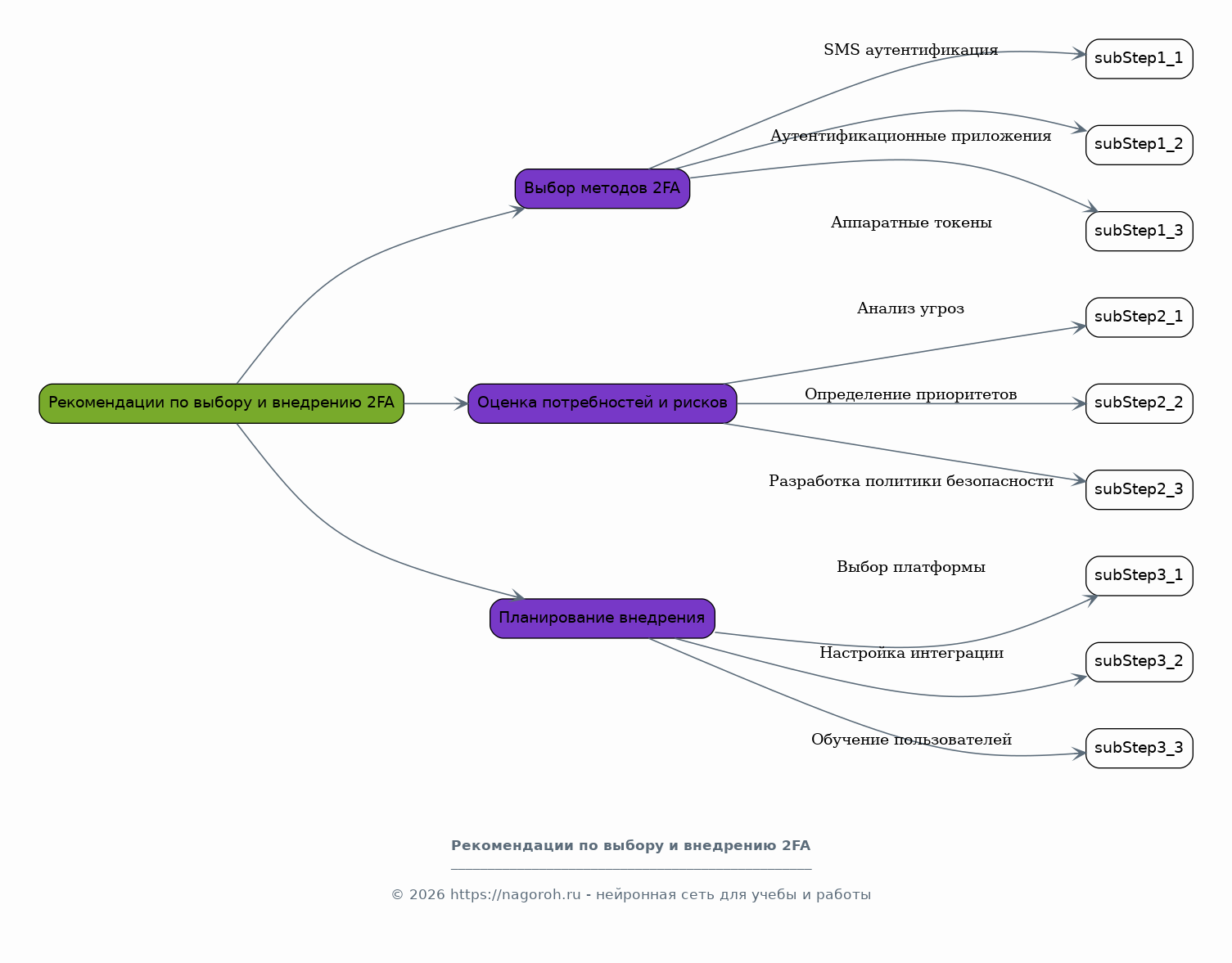

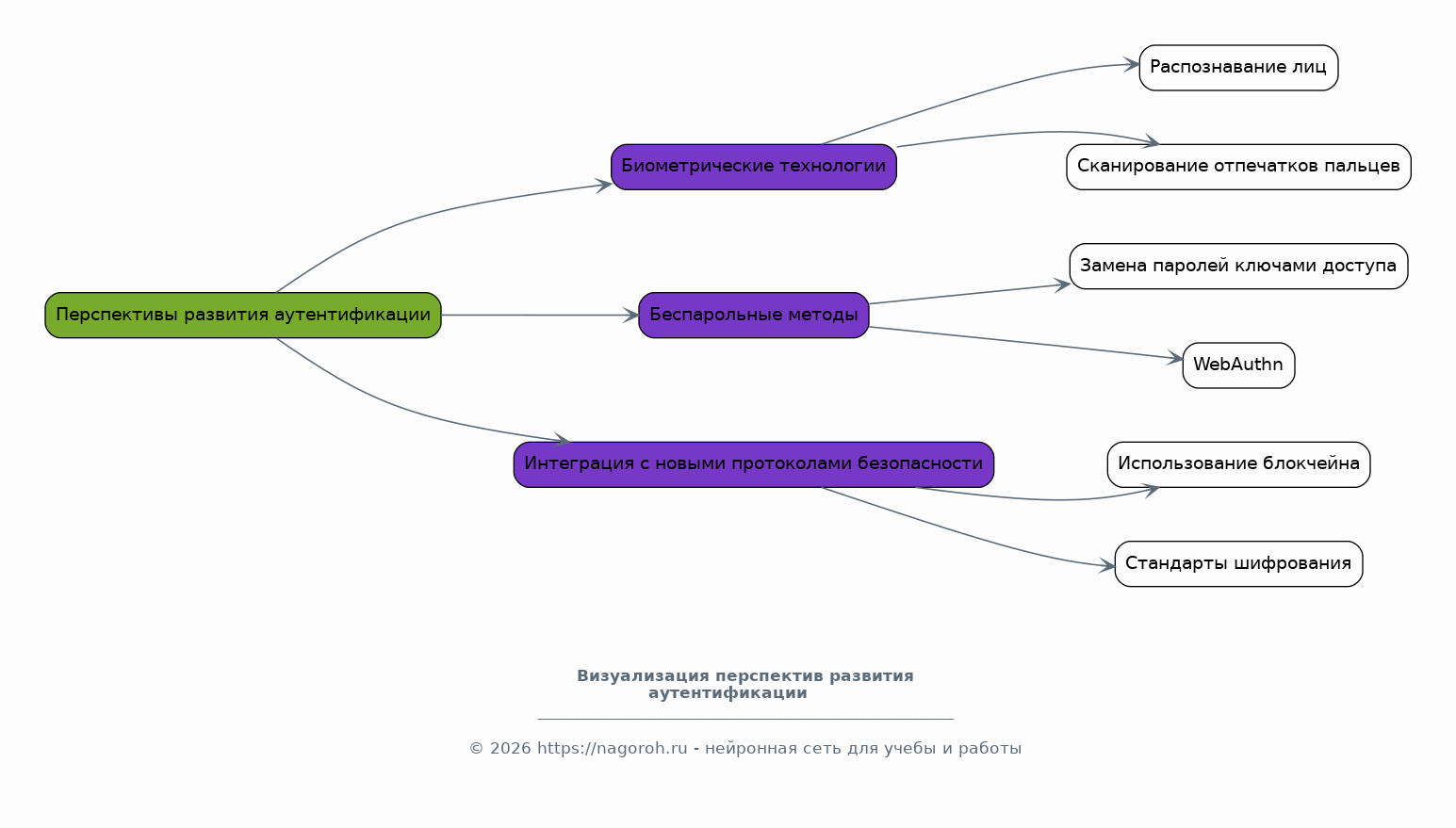

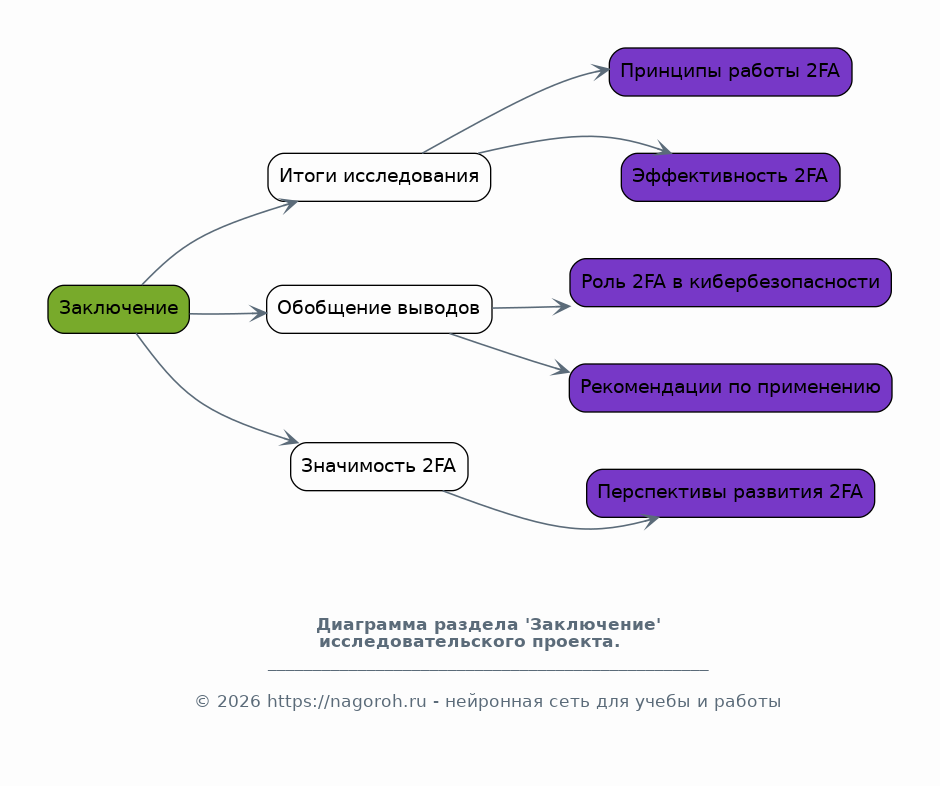

Данное исследование посвящено комплексному анализу двухфакторной аутентификации (2FA), механизма, который значительно повышает безопасность цифровых учетных записей. Мы рассмотрим технологические основы 2FA, включая различные методы реализации, такие как SMS-коды, генераторы одноразовых паролей (OTP) и аппаратные токены. Особое внимание будет уделено сравнению эффективности и уязвимостей каждого метода. Проект также исследует растущую угрозу кибератак и кражи данных, подчеркивая, почему 2FA становится не просто рекомендуемой мерой, но и необходимостью для защиты личной и корпоративной информации в современном цифровом пространстве. Изучение реальных кейсов успешного применения и компрометации систем с 2FA позволит сформировать полное представление об этом важном элементе кибербезопасности, делая материал доступным и познавательным для широкой аудитории.